A digitális intelligencia egyik leglátványosabb térnyerése az egészségügy területén tapasztalható.

A hihetetlen dinamizmusnak persze vannak vadhajtásai.

Ki ne próbált volna megoldást találni a saját, komoly vagy hipochonder bajaira az internetet böngészve. Végtelen számú oldalon kereshetünk az életünket megkeserítő szimptómákra különleges – ami alapvetően azt jelenti, hogy lehetőleg orvos meglátogatása nélküli – megoldásokat.

Így persze előfordulhat, hogy az övsömört nem gyógyítják meg a ráhelyezett simára csiszolt ásványok, és az is lehet, hogy a karácsonyfaként villogó szerkezetből kilógó, testre nyomkodott tappancsokon érkező „speciális” frekvenciájú kütyüktől sem javul meg a májunk rezgése, jelentsen is ez bármit….

Természetesen léteznek az egészségügy és az informatika sokkal sikeresebb és tudományosan bizonyítottabb kapcsolódási pontjai is.

Ha csak az egészségügyi dokumentációk digitalizálására gondolunk, nyilvánvalóak az előnyök és persze a hátrányok is. Az orvosok sokkal több információhoz jutnak, ami alapvetően segíti a gyógyítást. Nem kérdés, hogy az összekapcsolt egészségügyi rendszerek következtében mekkora előny, ha a páciens minden kortörténeti elemét – a fogorvosi kezelésektől a beadott védőoltásokig – ismeri egy, a tünet okát kereső orvos. De ez egyben azt is jelenti, hogy lényegesen több időt töltenek az adatok elemzésével, ami a beteggel töltött idő csökkenését jelenti, ami viszont számukra nem mindig könnyen elfogadható.

Talán ezt is ellensúlyozza, a betegforgalom irányításának automatizálása.

Magyarországon idén februárban indult el az elektronikus egészségügyi szolgáltatási rendszer (EESZT) próbaüzeme. Ennek köszönhetően a beteggel kapcsolatos minden fontos információ azonnal rendelkezésére áll az orvosoknak, a gyógyszerészeknek, ezzel csökkentve a betegutak számát, várakozási időt, a duplikációk és felesleges vizsgálatok számát. Ennek a rendszernek fontos eleme még az e-profil, amely a sürgősségi ellátásban dolgozók számára bizonyos esetben életmentő, vagy állandó információt adhat a betegről, gondoljunk csak a gyógyszerallergiára, vagy épp nagy segítség lehet, ha tudják milyen vércsoportú a páciens. A beteg a lakossági portálon, saját „fiókján”, profilján keresztül szűkítheti, vagy bővítheti a róla szóló adatok hozzáférhetőségét. Továbbá értesítést kérhet őt érintő dokumentum feltöltésekor, és azt is nyomon követheti ki és mikor kért hozzáférést az adataihoz. A beállítások bármikor módosíthatók. Természetesen a rendszernek adatbiztonsági szempontból komoly informatikai védelmet kell kapnia, melynek fontosságáról és központi bevezetéséről egy korábbi bejegyzésben olvashat. (forrás: http://m.portfolio.hu/)

A próbaüzem augusztus 15-éig tart, szeptembertől csatlakozhatnak a közkórházak, azonban novembertől kötelezővé teszik számukra. (forrás: http://hirlevel.egov.hu/tag/e-egeszsegugy/)

A másik kiemelkedő lehetőséget a technológiafejlődés jelenti az orvostudomány számára.

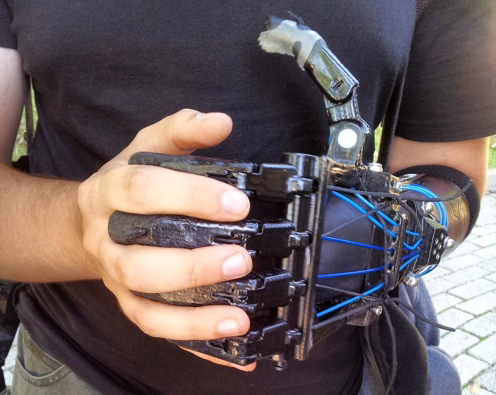

Nem feltétlen arról van szó, hogy emberi sebészek helyett majd robotok végzik a műtéteket – bár e tekintetben is komoly eredményeket tudnak felmutatni a kutatók – de elég arra gondolni mit jelenthet például a protézisek fejlesztésében, gyártásában a 3D-s nyomtatásban elért fejlődés.

Korábban egy implantátum vagy protézis teszteléséhez szükséges prototípus legyártása hosszú folyamatot jelentett. Ezt a folyamatot először a számítógépes 3D modellezés megjelenése rövidítette le jelentősen. A térbeli modellezés digitalizációjának köszönhetően a kutató-fejlesztő intézetek hatalmas ütemben szórták fejlesztéseiket a világ elé.

Kép: http://www.nature.com

A 3D-s nyomtatás megjelenésével, a tervezés után a gyártást is forradalmasította az informatika, hiszen így már nem csak a virtuális térben lehetett kipróbálni mondjuk egy új fejlesztésű művégtagot, hanem azonnal legyártható - nyomtatható (!) – lett az új modell, amit rögtön ki lehetetett próbálni. Fantasztikus!

De ugyanilyen, szintén látványos, eredményeket hozott az érzékszervekkel kapcsolatos orvostudomány-informatika hibrid.

Néhány éve Fraunhofer Intézetnek köszönhetően eljutottunk odáig, hogy az analóg hangot digitalizálni tudtuk.

Ma már azonban létezik megoldás az érintett érzékszervek digitális pótlására. A sérült érzékszerveket közvetlenül az agy információs csatornáira csatlakozó implantátumokkal pótolhatjuk néhány éven belül. Ezek az – ma még kísérleti, de létező – eszközök, a külvilág képeit, hangjait digitális jelként rögzítik, majd továbbítják az agyunk számára értelmezhető jelként, az alany mintha látná, hallaná az adott jelet.

Ezeknek az eszközöknek a tudása persze még nem versenyezhetnek a valódi érzékszerveinkkel, de lényeges életminőség-javulást jelent az érintettek számára.

Mindannyian ismerjük a gramofon és a mai audiofil eszközök tudásbeli különbségét, így eljöhet még az idő, amikor a mesterséges érzékszervünk kenterbe veri az evolúció adta eredetit.

Édesanyám figyelmét már így is többször felhívtam, hogy csípő, térd és egyéb protézisei miatt már lassan nem is embernek hanem, kiborgnak számít… Nem mondom, hogy értékelte felvetésem, pedig szerintem ezek nagyon komoly eredményei a tudománynak.